این محصول یک مقاله به زبان فارسی با عنوان “پروتکل دروازه مرزی امن توزیع اطلاعات مسیریابی بین سیستم های خودکار” بوده و در دو فرمت word و pdf آماده خریداری و دانلود فوری می باشد.

دانلود مقاله پروتکل دروازه مرزی امن توزیع اطلاعات مسیریابی بین سیستم های خودکار

ریال650.000

| مشخصات مقاله | |

| عنوان مقاله | پروتکل دروازه مرزی امن توزیع اطلاعات مسیریابی بین سیستم های خودکار |

| فرمت مقاله | ورد تایپ شده با قابلیت ویرایش (DOCX) و پی دی اف (PDF) |

| تعداد صفحات مقاله | 35 صفحه |

| سایز متن مقاله | 14 |

| فونت متن مقاله | بی نازنین |

| رشته های مرتبط با این مقاله | کامپیوتر – فناوری اطلاعات |

| گرایش های مرتبط با این مقاله | نرم افزار – شبکه های کامپیوتری – امنیت اطلاعات |

| موضوعات | مهندسی اینترنت – مسیریابی – پروتکل دروازه مرزی (BGP) |

| منبع و رفرنس | ندارد |

| کد محصول | w2046 |

| حجم فایل | 1Mb |

| وضعیت | آماده خرید و دانلود |

| فهرست مطالب مقاله |

| چکیده توصیف مسئله مروری بر GBP عملیات صحیح BGP آسیب پذیری های BGP و مدل تهدید اهداف، محدودیت ها و فرضیات کار های قبلی اقدامات متقابل پیشنهادی اعتبار سنجی مسیر خصوصیت مسیر برای مجوز ها توزیع اطلاعات اقدامات متقابل مسائل دیگر آسیب پذیری های باقی مانده مسائل عملکرد و عملیاتی پردازش پهنای باند انتقال ذخیره/حافظه مسائل استفاده و انتقال کار های بعدی دیگر مطالعات آینده جمع بندی |

| بخشی از متن مقاله |

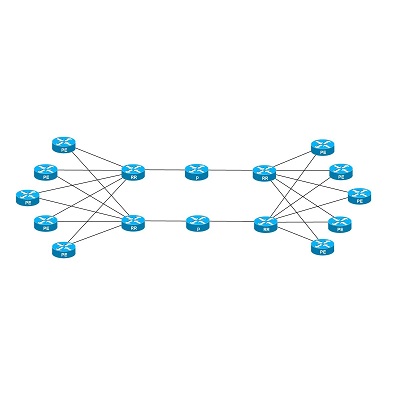

| چکیده پروتوکل دروازه مرزی امن که برای توزیع اطلاعات مسیر یابی بین سیستم های خودکار استفاده می شود، یک مولفه مهم زیر ساخت مسیر یابی اینترنتی است. این پروتکل به طیف وسیعی از حملات بدخیم به دلیل نبود ابزار های امن تعیین هویت و قانونی بودن ترافیک کنترل BGP آسیب پذیر است. این مقاله به توصیف و بررسی معماری ایمن، قابل توسعه و قابل استفاده برای سیستم تشخیص هویت می پردازد که طیف وسیعی از مشکلات امنیتی مربوط به NGP را حل می کند. ملزومات آسیب پذیری و امنیتی مربوط به BGP بحث شده و نشان می دهد که چگونه می توان اقدام به رفع این نیاز ها و آسیب پذیری ها پرداخت. به علاوه، این مقاله، به مقایسه این معماری با دیگر روش های پیشنهادی پرداخته و اهمیت عملکرد ساختار های پیشنهادی و مسائل عملیاتی را بحث می کند. 1- توصیف مسئله مروری بر GBP پیشوند تعیین کننده بلاک ادرس ای پی بوده و متشکل از تعداد مهم ترین بیت ها در ادرس ای پی و مقدار این بیت هاست. سیستم های خودکار در امتداد مسیر هر کدام با یک شماره AS تعیین می شوند. هنگام تکثیر و انتشار آپدیت به یک AS همسایه، BGP عدد AS را به توالی انضمام کرده و خصوصیات خاص مسیر را به روز رسانی می کند. چون آپدیت می تواند تنها یک مسیر را تعیین کند، تنها پیشوند هایی که یک مسیر را دارند را می توان در آپدیت قرار داد. مسیر های اصلی ارایه دهنده های اصلی اینترنت مسیر هایی را به هر ادرس ای پی قابل دسترسی دارند. تحلیل آپدیت BGP ثبت شده در ژانویه 1999 ، دیتابیس های مسیر یابی را نشان داد که دارای 6100 پریفیکس ادرس IPv4 بود. هر م اسپیگر BGP یک جدول مسیر یابی کامل را حفظ کرده و بهترین مسیر را برای هر پیشوند به هر اسپیگر همسایه می فرستد. وقتی که اسپیکر BGP ریبوت می شود، جدول های مسیر یابی کامل را از هر همسایه دریافت می کند. بدترین مورد ناشی از نقاط دسرسی شبکه است که در آن ISP ها با عم با سرعت بالای LAN متصل می شوند. اسپیکر BGP در NAP می تواند 30 جفت باشد. اسپیکر BGP به صورت روزانه در NAP، حدود 1425 اپدیت را از هر جفت دریافت می کند که متوسط سرعت اپدیت حدود 1 در هر دقیقه به ازای هر جفت است. این سرعت تحت تاثیر رشد اینترنت قرار می گیرد طوری که حود 25 پیشوند اینترنتی در هر روز افزوده می شوند ولی این تابعی از اپدیت ارسال شده ناشی از مولفه لینگ و یا اختلال شناختی و ریکاوری های مربوطه است. تحلیل ها نشان می دهند که حدود 50 درصد همه اپدیت ها به دلیل تغییر مسیر ارسال می شوند یعنی در صورتی که ارتباط موقت صورت نگیرد، منجر به برگشت به مسیر اصلی می شود. این نوع از رفتار مسیر یابی از خصصویات برجسته اینترنت بوده و مکانیسم های امنیتی از این رفتار برای دسترسی به عملکرد قابل قبول بهره می برند. |

| وضعیت هزینه | ویژه با هزینه |

|---|